반응형

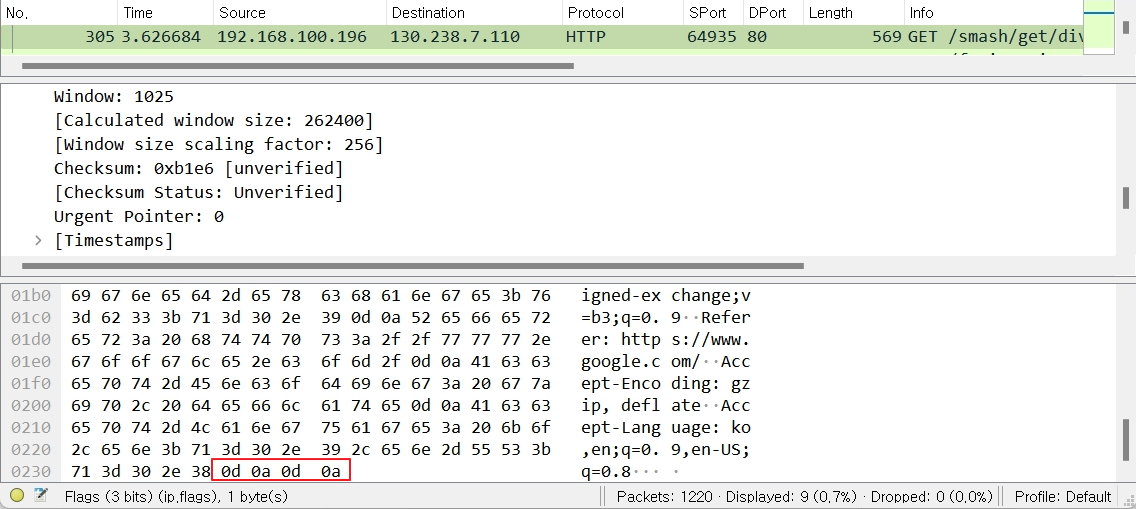

Slowloris Attack (HTTP Slow Header)

- HTTP GET 요청을 보낼 때 헤더의 끝을 알리는 2번의 개행 문자열 \r\n\r\n (Hex: 0d 0a 0d 0a) 을 포함하지 않고 전송

- 서버는 HTTP Header 정보 수신이 완료 되지 않았다고 판단하고 Connection 을 유지

- 다수의 공격을 통해 Max Session 이 Full 되며 다른 Client의 연결 시도가 거부됨

- 참고

- \r : Carriage Return - 커서를 행의 제일 앞으로 이동

- \n : Line Feed = New Line - 다음 행으로 바꿈

Slow Read Attack (HTTP Slow Read)

- HTTP Get 요청의 Window Size 값을 매우 작은 크기로 조작하여 전송

- 서버는 HTTP 응답 수신 속도가 지연됨으로 데이터 전송이 완료될 때 까지 Connection 을 유지

- Connection을 장기간 점유하여 서비스를 마비시키는 공격

RUDY Attack (Are you dead yet?, HTTP Slow POST)

- HTTP POST 메소드를 사용하여 헤더의 Content-Length 값을 매우 큰 값으로 조작하고 데이터를 작은 단위로 분할하여 전송

- 서버는 Post 데이터를 모두 수신할 때까지 Connection 을 유지

반응형

'IT > Security' 카테고리의 다른 글

| DDoS(Distributed Denial of Service) 공격, 주요 사례, 종류 (0) | 2023.08.08 |

|---|---|

| [PCRE] regular expressions 검증을 위한 유용한 사이트 (0) | 2023.02.27 |

| [syslog] Kiwi syslog 로그 수집 (0) | 2022.04.27 |

댓글